Centos6.5 搭建L2TP+IPsec服务 及问题

讲真,我已经快被这个弄疯了!不是电脑连不上就是手机连不上。PPTP也没这么多问题啊! F**K!

先把我的配置放上来做个备份,慢慢改吧…

也希望有大神路过的时候帮帮我 /鞠躬

yum -y install make gcc gmp-devel bison flex lsof

yum -y install xl2tpd

vi /etc/ipsec.conf (注意缩进)

vi /etc/ipsec.secrets

****** 是预共享密钥。

service ipsec restart

ipsec verify

除了最后一行是 [DISABLED] 其他的都应该是 [OK]

vi /etc/xl2tpd/xl2tpd.conf

vi /etc/ppp/options.xl2tpd

vi /etc/ppp/chap-secrets

vi /etc/sysctl.conf

iptables –table nat –append POSTROUTING –jump MASQUERADE

echo 1 /proc/sys/net/ipv4/ip_forward

sysctl -p

解决办法:

注:此错误可以忽视,也可以使用下面命令解决。

modprobe bridge

lsmod |grep bridge

service ipsec restart

service xl2tpd restart

vi /etc/rc.local

现在的问题呢,就是我的安卓手机连不上啊!! 我已经困惑好久了…

/var/log/message 里显示

Y.Y.Y.Y 是我手机外网地址

CentOS7上使用strongSwan搭建IPsec __虚拟专用网络服务

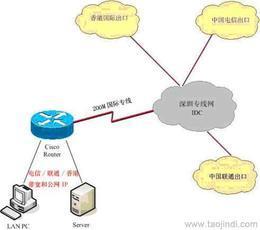

公司使用电信私有云服务,服务器在电信私有云平台,不支持虚拟专用网络产品,需要自行搭建虚拟专用网络站点,公司内部使用华为usg防火墙做为虚拟专用网络网关。为解决公司到云平台网络互通,故决定使用ipsec搭建站点到站点虚拟专用网络隧道。

服务器公网IP要作为我们的网关,需要将服务器开启转发:

加入此行 net.ipv4.ip_forward = 1

利用iptables 实现nat MASQUERADE 共享上网

1、安装strongSwan,可以使用源码安装,但此次我们主要针对配置相关讲解,故使用yum安装

2、查看strongSwan版本,命令和结果如下:

3、安装完成先配置ipsec.conf文件。

以下是真实的配置文件:

4、配置ipsec.secrets文件。

配置文件如下:PSK需要是大写,冒号前后需要有空格,密码需要有双引号

5、配置 sysctl.conf文件

配置文件如下:

使配置生效:

6、启动服务:

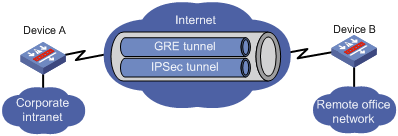

IPSec监听在UDP的500和4500两个端口,其中500是用来IKE密钥交换协商,4500是nat穿透的。

7、设置开机自动启动

8、运行strongswan status,查看IPsec 状态已经建立。

9、运行ip xfrm policy,查看路由策略。可以看到路由已建立。

如何在CentOS创建L2TP/ipsec 虚拟专用网络服务

CentOS创建L2TP/ipsec 虚拟专用网络服,具体方法:

1、右键单击“网上邻居”选择“属性”,打开网络连接属性。

2、在右侧的“网络任务”栏中点击“创建一个新的连接。

3、打开新建连接向导,点“下一步”。在 “网络连接属性”选择里,点击“设置高级连接”,点击“下一步”,然后,在接下来的“高级连接选

项”中选择“接受传入的连接”。点击“下一步”。勾寻直接并行(LPT1),点击“下一步”。

4、勾寻允许虚拟专用连接”,点“下一步”。

5、创建一个允许连接的用户权限。点击“添加”按钮,输入双鱼IP转换器账户和密码后点“确定”。点击“下一步”继续。

6、在“网络软件”中勾选需要用到的协议,一般保持默认即可。点击“下一步”后,服务器就搭建完成了。

选择“开始”→“设置”→“控制面板”→“网络连接”→“创建一个新的连接”→“下一步”→“连接到我的工作场所的网络”→“下一步”→

“虚拟专用网络连接”,按说明完成后面的操作即可。

IPsec搭建(预共享密钥)—Centos部署服务器

本文操作经过实验认证,目前我正在使用的VPS的方案

任何服务器都绝对不能直接暴露在外网上,会被别人攻击,在公司的话整个网络就直接瘫痪了

最后会进行端口映射及防火墙的相关操作

CentOS 7

让修改后的sysctl.conf生效:

有可以报一些关于ipv6的error,不要管它,继续下一步

如何只有红框内这种报错,可以忽略!

如果有failed,就无法进行下去,那需要自己去百度、google找答案吧,我搭建的时候是没有遇到,记得把selinux关掉。

格式如下:

此设置表示,账户为admin,密码为123,可以在任何可以上网的客机上登陆此服务器 。

安装防火墙

配置防火墙

重启电脑即服务器就配置完成了,客户端电脑请看我的WINDOWS客户端配置

外网路由器请自己映射好500、4500、1701,这样才可以正常使用

思科交换机映射举例

本人的经验分享,希望可以帮助到你们,如何不对的地方,可以评论留言,帮我指正一下,如果帮助了你,请给我点个赞吧

搭建L2tp/ipsec

准备

搭建L2TP需要环境支持,所以需要提前查看是否支持,不支持的自行Google

安装

配置xl2tp

配置ppp

配置IPSec

设置预共享密钥PSK

配置服务器

添加账号密码

开启内核转发

使用sysctl -p 重新加载内核配置项,使之生效

启动服务

查看状态:

防火墙配置

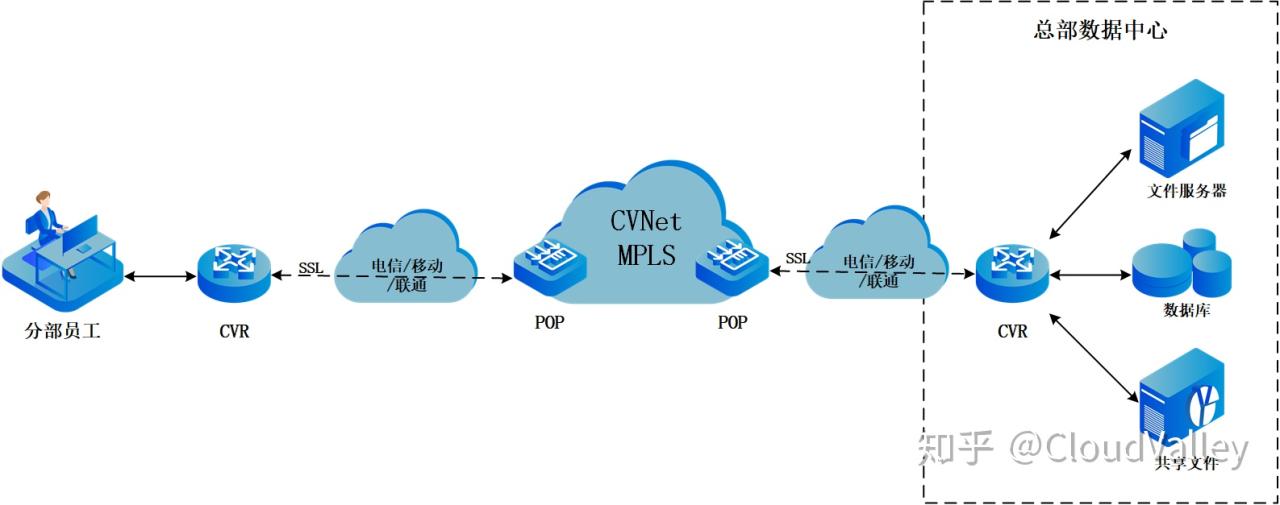

StrongSwan 搭建IPsec (IKEv1 and IKEv2) 实现不同局域网之间通讯

使用strongswan搭建属于你自己的私有IPsec (IKEv1 IKEv2)

一、 环境和前期准备工作

1. 环境

2. 配置环境

br /

二、 搭建步骤

注意事项: 安装后一定要做软连接,并且清楚自己的虚拟化方案是哪个,加入正确的配置,否者会照成无法上网

注意事项 : 服务器这边的CN一定是你网卡的ip,或者你网卡ip对应的域名,–san 设置设置别名,建议设置两个或者两个以上,分别为你的域名和网卡ip;–flag serverAuth 表示证书使用用途,不加windows 7会报错,非 iOS 的 Mac OS X 要求了“IP 安全网络密钥互换居间(IP Security IKE Intermediate)”这种增强型密钥用法(EKU),–flag ikdeIntermediate;

vim /usr/local/strongswan/etc/ipsec.conf

vim /usr/local/strongswan/etc/strongswan.conf

2.编辑 /etc/systcl.conf

3.开启 firewall的转发功能

三、 各种终端测试

感谢您的来访,获取更多精彩文章请收藏本站。

![表情[woshou]-国际网络专线](https://urenkz.com/wp-content/themes/zibll/img/smilies/woshou.gif)

![表情[yangtuo]-国际网络专线](https://urenkz.com/wp-content/themes/zibll/img/smilies/yangtuo.gif)

![表情[xiaoyanger]-国际网络专线](https://urenkz.com/wp-content/themes/zibll/img/smilies/xiaoyanger.gif)

暂无评论内容