PPTP,L2TP,IPSec和SSL VPN的区别

PPTP,L2TP,IPSec和SSL VPN的区别为:性质不同、用途不同、应用不同。

一、性质不同

1、PPTP:PPTP是由包括微软和3Com等公司组成的PPTP论坛开发的一种点对点隧道协议。

2、L2TP:L2TP是IETF基于L2F (Cisco的第二层转发协议)开发的PPTP的后续版本第 2 层隧道协议 。

3、IPSec:IPSec是封装、路由与解封装整个隧道过程的隧道模式。

4、SSL VPN:SSL VPN是在应用协议传输第一个数据字节以前,彼此确认,协商一种加密算法和密码钥匙的SSL协议。

二、用途不同

1、PPTP:PPTP通过跨越基于 TCP/IP 的数据网络创建 VPN 实现了从远程客户端到专用企业服务器之间数据的安全传输。

2、L2TP:L2TP为跨越面向数据包的媒体发送点到点协议 (PPP) 框架提供封装。

3、IPSec:IPSec主要是为了与其他不支持 IPSec 上的 L2TP 或 PPTP VPN 隧道技术的路由器、网关或终端系统之间的相互操作。

4、SSL VPN:SSL VPN在数据传输期间,记录协议利用握手协议生成的密钥加密和解密后来交换 的数据。

三、应用不同

1、PPTP:PPTP在要跨越公司 IP 网络或公共 IP 网络上使用。

2、L2TP:L2TP在IP(使用UDP),桢中继永久虚拟电路 (PVCs),X.25虚拟电路(VCs)或ATM VCs网络上使用。

3、IPSec:IPSec应用于路由器、防火墙、代理服务器或其他安全网关中。

4、SSL VPN:SSL VPN置身于网络结构体系的 传输层和应用层之间。

配置L2TP+IPSec虚拟专用网

L2TP+IPSec虚拟专用网

特点:跨平台,数据加密传输,安全

1,部署IPSec服务

1)安装软件包

[root@client ~]# yum -y install libreswan

2)新建IPSec密钥验证配置文件

[root@client ~]# cat /etc/ipsec.conf //仅查看一下该主配置文件

.. ..

include /etc/ipsec.d/ .conf //加载该目录下的所有配置文件

[root@client ~]# vim /etc/ipsec.d/myipsec.conf

//新建该文件,参考lnmp_soft/***/myipsec.conf

conn IDC-PSK-NAT

rightsubnet=vhost:%priv //允许建立的×××虚拟网络

also=IDC-PSK-noNAT

conn IDC-PSK-noNAT

authby=secret //加密认证

ike=3des-sha1;modp1024 //算法

phase2alg=aes256-sha1;modp2048 //算法

pfs=no

auto=add

keyingtries=3

rekey=no

ikelifetime=8h

keylife=3h

type=transport

left=201.1.2.10 //重要,服务器本机的外网IP

leftprotoport=17/1701

right=%any //允许任何客户端连接

rightprotoport=17/%any

3)创建IPSec预定义共享密钥

[root@client ~]# cat /etc/ipsec.secrets //仅查看,不要修改该文件

include /etc/ipsec.d/

.secrets

[root@client ~]# vim /etc/ipsec.d/mypass.secrets //新建该文件

201.1.2.10 %any: PSK ”randpass” //randpass为预共享密钥

//201.1.2.10是×××服务器的IP

4)启动IPSec服务

[root@client ~]# systemctl start ipsec

[root@client ~]# netstat -ntulp |grep pluto

udp 0 0 127.0.0.1:4500 0.0.0.0: 3148/pluto

udp 0 0 192.168.4.10:4500 0.0.0.0:

3148/pluto

udp 0 0 201.1.2.10:4500 0.0.0.0: 3148/pluto

udp 0 0 127.0.0.1:500 0.0.0.0:

3148/pluto

udp 0 0 192.168.4.10:500 0.0.0.0: 3148/pluto

udp 0 0 201.1.2.10:500 0.0.0.0:

3148/pluto

udp6 0 0 ::1:500 :::* 3148/pluto

3.2 部署XL2TP服务

1)安装软件包(软件包参考lnmp_soft)

[root@client ~]# yum localinstall xl2tpd-1.3.8-2.el7.x86_64.rpm

2) 修改xl2tp配置文件(修改3个配置文件的内容)

[root@client ~]# vim /etc/xl2tpd/xl2tpd.conf //修改主配置文件

[global]

.. ..

[lns default]

.. ..

ip range = 192.168.3.128-192.168.3.254 //分配给客户端的IP池

local ip = 201.1.2.10 //×××服务器的IP地址

[root@client ~]# vim /etc/ppp/options.xl2tpd //认证配置

require-mschap-v2 //添加一行,强制要求认证 物联网开发找 上海捌跃网络科技有限公司

#crtscts //注释或删除该行

#lock //注释或删除该行

root@client ~]# vim /etc/ppp/chap-secrets //修改密码文件

jacob 123456 //账户名称 服务器标记 密码 客户端IP

3)启动服务

[root@client ~]# systemctl start xl2tpd

[root@client ~]# netstat -ntulp |grep xl2tpd

udp 0 0 0.0.0.0:1701 0.0.0.0:* 3580/xl2tpd

4)设置路由转发,防火墙

[root@client ~]# echo ”1” /proc/sys/net/ipv4/ip_forward

[root@client ~]# firewall-cmd –set-default-zone=trusted

5)×××设置(非必需操作)

[root@client ~]# iptables -t nat -A POSTROUTING -s 192.168.3.0/24 -j SNAT –to-source 201.1.2.10

3.3客户端设置

1)新建网络连接,输入×××服务器账户与密码。

设置×××连接的属性,预共享密钥是IPSec配置文件中填写的randpass,具体操作如图所示。(高版本不用这么麻烦)

2)设置Windows注册表(不修改注册表,连接×××默认会报789错误),具体操作如下:(win7以上不用操作)

单击”开始”,单击”运行”,键入”regedit”,然后单击”确定”

找到下面的注册表子项,然后单击它:

HKEY_LOCAL_MACHINE\ System\CurrentControlSet\Services\Rasman\Parameters

在”编辑”菜单上,单击”新建”-”DWORD值”

在”名称”框中,键入”ProhibitIpSec”

在”数值数据”框中,键入”1”,然后单击”确定”

退出注册表编辑器,然后重新启动计算机

连接×××并测试网络连通性。

转自:

L2TP、IPSec、SSL、MPLS的区别

随着Internet和宽带网络的发展,链路加密机已经不适合在Internet和宽带网络环境下应用了,因为企业利用Internet构建Intranet时,企业两个分支机构之间网络连接可能会跨越很多种链路,在这样的网络环境下利用链路加密机实现端到端的网络保护是不可能的。

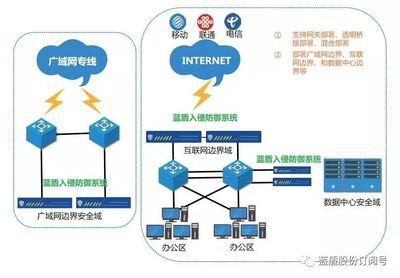

基于IPSec的VPN主要目的是解决网络通信的安全性和利用开放的Internet实现异地的局域网络之间的虚拟连接,IPSec VPN既可以在IPv4网络也可以在IPv6网络中部署。IPSec不依赖于网络接入方式,它可以在任意基础网络上部署,而且可以实现端到端的安全保护,即两个异地局域网络的出口上只要部署了基于IPSec 的网关设备,那么不管采用何种广域网络都能够保证两个局域网络安全地互联在一起。

基于SSL也可以构建VPN,因为SSL在Socket层上实施安全措施,因此它可以针对具体的应用实施安全保护,目前应用最多的就是利用SSL实现对Web应用的保护。在应用服务器前面需要部署一台SSL服务器,它负责接入各个分布的SSL客户端。这种应用模式也是SSL主要的应用模式,类似于IPSec VPN中的Access VPN模式,如果企业分布的网络环境下只有这种基于C/S或B/S架构的应用,不要求各分支机构之间的计算机能够相互访问,则可以选择利用SSL构建简单的VPN。具备这种应用模式的企业有:证券公司为股民提供的网上炒股,金融系统的网上银行,中小企业的ERP等。它部署起来非常简单,只需要一台服务器和若干客户端软件。

利用MPLS构建的VPN网络需要全网的设备都支持MPLS协议,而IPSec VPN则仅仅需要部署在网络边缘上的设备具备IPSec协议的支持即可,从这一点上来看,IPSec VPN非常适合企业用户在公共IP网络上构建自己的虚拟专用网络,而MPLS则只能由运营商进行统一部署。这种建立VPN的方式有一点利用IP网络模拟传统的DDN/FR等专线网络的味道,因为在用户使用MPLS VPN之前,需要网络运营者根据用户的需求在全局的MPLS网络中为用户设定通道。MPLS VPN隧道划分的原理是网络中MPLS路由器利用数据包自身携带的通道信息来对数据进行转发,而不再向传统的路由器那样要根据IP包的地址信息来匹配路由表查找转发路径。这种做法可以减少路由器寻址的时间,而且能够实现资源预留保证制定VPN通道的服务质量。

L2TP协议由 IETF 起草,微软、 Ascend 、Cisco、 3Com 等公司参与。该协议结合了众多公司支持的PPTP(Point to Point Tunneling Protocol,点对点隧道协议),和 Cisco、北方电信等公司支持的 L2F(Layer 2 Forwarding,二层转发协议)。 L2TP(Layer 2 Tunneling Protocol,二层隧道协议)结合了上述两个协议的优点,将很快地成为 IETF 有关二层隧道协议的工业标准。 L2TP 作为更优更新的标准,已经得到了诸多厂商的支持,将是使用最广泛的 VPN 协议。

田鑫,专业的企业组网服务商,致力于为企业提供企业组网(SD-WAN、MPLS、云互联)等相关服务。

感谢您的来访,获取更多精彩文章请收藏本站。

![表情[woshou]-国际网络专线](https://urenkz.com/wp-content/themes/zibll/img/smilies/woshou.gif)

![表情[yangtuo]-国际网络专线](https://urenkz.com/wp-content/themes/zibll/img/smilies/yangtuo.gif)

![表情[xiaoyanger]-国际网络专线](https://urenkz.com/wp-content/themes/zibll/img/smilies/xiaoyanger.gif)

暂无评论内容